Protecció de dades (bàsic)

La seguretat clau per a la protecció de dades

1. La seguretat de les dades i la informació

La informació circula a gran velocitat en qüestió de segons per tot el món. Quan la informació es publica a Internet, podem estar segurs que perdrem a la pràctica tota possibilitat de control, perquè serà copiada i reproduïda milers de vegades a milers de llocs diferents.

D’altra banda, cada vegada és més gran el nombre d’aparells que es connecten a Internet. En molt poc temps, els nostres habitatges obriran les seves finestres al món Internet amb desenes d’objectes connectats cada dia. Precisament per això, la seguretat és fonamental.

Resulta necessari, si no indispensable, assegurar-nos que la informació està protegida, adequadament custodiada i que ningú la pot alterar o utilitzar per fer mal.

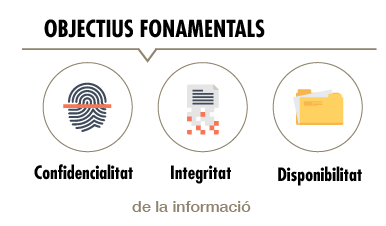

És per això que la seguretat persegueix tres objectius fonamentals.

-

Confidencialitat: es tracta que la informació només sigui accessible i coneguda per part d’aquells que de debò estan autoritzats a gestionar-la.

-

Integritat: es tracta que la informació no pugui ser alterada amb qualsevol intenció per part de tercers no autoritzats, de manera que pogués afectar als drets de la persona titular de les dades.

-

Disponibilitat: es tracta que la informació s’allotgi en sistemes que sempre es trobin disponibles.

-

No seria imaginable que s’hagi de suspendre una operació perquè l’ordinador s’ha apagat i no existia una còpia de seguretat o un grup electrogen.

-

Si s’abandona un lloc de treball amb la pantalla oberta, qualsevol pot conèixer la informació i fins i tot manipular-la.

-

Quan executes al teu lloc de treball un missatge d’aquells de tipus simpàtic que circulen per Internet podries estar instal·lant malware (programes maliciosos) que poden paralitzar la teva Administració i afectar als drets de milers de persones.

Però el principal protagonista de la seguretat no són les màquines, no són els programes antivirus o de protecció, ni tan sols els informàtics responsables de la seguretat.

El principal protagonista de la seguretat ets tu. És cada usuari d’un sistema d’informació.

Quan et compromets amb la seguretat i adoptes un comportament responsable:

-

Ho fas amb la garantia dels drets de totes les persones de les quals tractes les dades.

-

Estalvies costos de funcionament i operativitat.

Per això, la seguretat és un element fonamental en un instrument de garantia de la privacitat. Sense seguretat no hi ha vida privada.

Com reaccionaries si sabessis que la teva xarxa social és vulnerable, que hi ha qui accedeix a la missatgeria privada del teu mòbil i que hi ha tercers que estan coneixent els teus pensaments més íntims?

En el context del nostre lloc de treball som nosaltres els qui ens assegurem que d’altres se sentin segurs, que puguin confiar que tractarem les seves dades d’una manera exquisida, amb les màximes garanties.

El nostre compromís amb la seguretat ha de ser lleial, inqüestionable i fins i tot militant, recorda-ho: no protegim dades, protegim les persones.

2. Seguretat per a què? El risc i els drets dels usuaris

Per a la societat en la qual vivim, per a la transformació digital, la informació i el coneixement posseeixen un valor essencial. Els processos d’innovació, canvi tecnològic i internacionalització han de complir amb el Reglament General de Protecció de Dades (RGPD) i garantir la seguretat de l’usuari.

La seguretat resulta fonamental per garantir el funcionament adequat de tots els sistemes, tractin o no dades de caràcter personal. A més a més, resulta essencial en qualsevol procés de gestió que requereixi l’ús de tecnologies de la informació i, a la pràctica, es projecta sobre la manera d’ordenar l’activitat de les organitzacions.

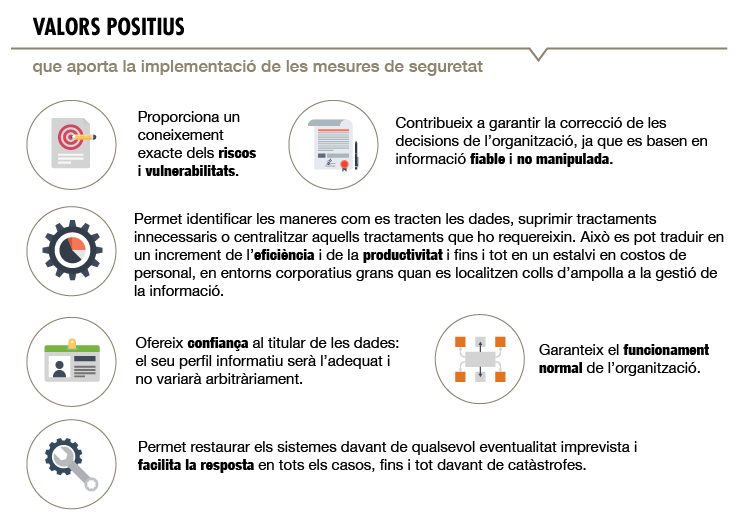

Per tant, resulta molt convenient explicitar els valors positius que aporta la implementació de les mesures de seguretat:

A la pràctica, la seguretat afecta totes les formes d’organització i els seus suports, així com qualsevol mètode utilitzat per transmetre coneixement, dades i idees.

La implementació de mesures de seguretat permet dipositar prou confiança sobre la capacitat d’aquesta informació i dels sistemes per sostenir el funcionament adequat de les funcions i els valors de l’entitat.

D’altra banda, el RGPD racionalitza el deure de seguretat assenyalant un conjunt d’idees que seran fonamentals:

-

La seguretat depèn d’una anàlisi adequada dels riscos, que s’ha d’acompanyar de les mesures adequades per evitar, mitigar o reaccionar davant dels possibles impactes de les amenaces detectades o de qualsevol altra novetat.

-

La seguretat és un instrument essencial per a la garantia dels drets de les persones de les quals tractem la informació.

-

En cas que es produeixi un incident de seguretat que pugui implicar un risc per als drets i les llibertats de les persones físiques, s’ha de notificar la violació de la seguretat de les dades personals a l’Autoritat Catalana de Protecció de Dades i si escau als interessats (abans de 72 hores).

-

La possibilitat d’adoptar estàndards i certificacions, com ara l’Esquema Nacional de Seguretat (obligatori per a les administracions públiques).

3. Per què he d’aplicar aquestes mesures?

Les organitzacions disposen de polítiques i/o normatives de seguretat. Es tracta d’informació que es comunica als usuaris i que sol estar a disposició a la intranet corporativa. Solen ser extenses, de vegades difícils d’entendre, i solen generar certa angoixa als seus destinataris. Però és important que entenguem fins a quin punt una conducta aparentment innòcua pot repercutir en la nostra organització.

Imaginem per un instant tres persones, evidentment fictícies:

En Jordi ha rebut un correu electrònic enviat pels seus amics. El nostre protagonista fa servir el correu de la feina per a assumptes personals, se subscriu amb ell a alertes dels seus programes preferits i comparteix des del seu compte corporatiu arxius de tota mena. Aquest cop el missatge inclou un arxiu que li juren que és divertidíssim, quan el punxes s’executa una mena de vídeo molt graciós. L’executa i a més el comparteix amb tots els seus col·legues a l’organització. L’arxiu instal·la un programa maliciós que posa en greu perill els sistemes.

Què passa a partir d’aquí?

-

En Jordi, com sol ser habitual, no és gens conscient del que fa, però comença a comprovar que el seu ordinador va més a poc a poc.

-

La Carme observa que alguna cosa estranya passa en els sistemes. Ben aviat descobreix que és molt greu. Hi ha gairebé 100 ordinadors infectats i dos servidors afectats amb informació molt confidencial. Com sempre, toca arromangar-se. Així que:

-

Ordena al responsable corresponent que es desplaci físicament a monitoritzar en profunditat els sistemes.

-

Un cop identificat el programa maliciós i les accions a realitzar, cal sol·licitar als usuaris que apaguin l’ordinador i dedicar operadors a la seva desinfecció amb una mitjana de dues hores de dedicació per aparell.

-

-

L’Àngels ha d’avaluar la incidència i decidir-ne la gravetat, el risc en que s’ha incorregut i els drets en perill per notificar la incidència. El fet és greu, podrien haver accedit a milers de números de targetes de crèdit. Cal notificar l’Autoritat Catalana de Protecció de Dades i 5.000 persones afectades.

-

En poques hores el servei d’atenció a l’usuari (3 persones) es col·lapsa. Rebran trucades durant els 5 dies següents.

-

L’incident acaba sent notícia a la premsa local.

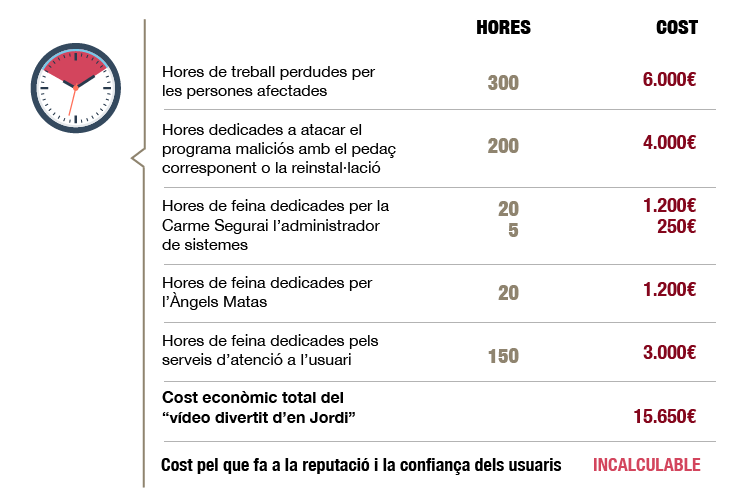

El divertiment d’en Jordi Sirga ha tingut el cost següent:

Aquest exemple només vol posar de manifest com un comportament banal, veure un vídeo que ens passa un amic, pot posar en perill una organització.

4. Bones pràctiques en matèria de seguretat

Tot i que aquí no podem explicar en profunditat les obligacions que s’imposen a un usuari, ni simplificar-les, mirarem d’oferir quines són les més habituals i la finalitat que persegueixen en cada cas.

Controls d’accés

Objectiu

Protegir els sistemes d’informació de l’accés de persones no autoritzades.

Per exemple, les següents mesures organitzatives tenen a veure amb el control d’accés:

-

Identificació de zones restringides i usuaris autoritzats.

-

Definició d’àrees d’especial protecció o seguretat (centres de processos de dades, arxius clínics etc.)

-

Deures d’identificació física (carnets, petjades dactilars, etc.).

-

Deures d’identificació en l’accés als sistemes d’informació (polítiques d’assignació d’usuaris i contrasenyes).

-

Assignació de funcions i permisos d’acord amb el perfil funcional.

-

Prohibició de compartir contrasenyes amb tercers, inclòs el personal de l’organització, o anotar-les a llocs accessibles.

-

Canviar les contrasenyes quan sigui requerit fent servir contrasenyes “segures”.

-

Bloquejar la pantalla si s’absenta.

-

Sortir de les aplicacions en absències temporals o apagar l’ordinador al final de la jornada.

-

Dissenyar el lloc perquè la pantalla no sigui visible per tercers.

-

Garantir que l’accés remot sigui pels mitjans segurs habilitats per l’entitat i exclusivament amb terminals autoritzats.

-

Seguir els procediments previstos per a les entrades i sortides de dades.

Manteniment i destrucció de suports

Objectius

-

Assegurar l’adequada conservació de la informació.

-

Evitar que en els supòsits de reutilització de suports prèvia supressió de la informació pugui quedar informació no eliminada, residual o recuperable.

-

Retirar informació impresa en mitjans compartits (impressores, fax o equivalents).

-

Imprimir a doble cara i evitar la reutilització de documents amb informació confidencial.

-

Destruir còpies de treball, fotocòpies errònies, documents innecessaris que han esgotat el seu cicle de vida etc. de manera segura.

-

Guardar la documentació en els llocs establerts per fer-ho.

-

Aplicar el principi de taula “neta o buida” en abandonar sales de treball, en espais oberts al públic i en abandonar el lloc de treball un cop finalitzada la jornada.

-

Seguir els procediments de l’organització per al manteniment, esborrat i destrucció de suports digitals de manera segura.

-

No inserir recursos no autoritzats per l’organització com ara memòries USB, discos durs o terminals tant mitjançant l’ús dels ports del terminal com via wifi, bluetooth, etc.

-

No utilitzar serveis al núvol no autoritzats per l’organització.

-

No utilitzar missatgeria instantània no autoritzada per l’organització.

Ús del correu electrònic i xarxa corporativa

Objectiu

Impedir que les amenaces presents a las xarxes impactin en l’esfera de seguretat de l’organització.

-

Utilitzar el correu de l’entitat exclusivament per a finalitats professionals i corporatives excepte si es permet algun ús privat segur.

-

Complir amb les restriccions o prohibicions de tots els usuaris:

-

No obrir correus electrònics no sol·licitats, de remitents desconeguts o quan tot i ser coneguts despertin sospites.

-

No descarregar ni executar arxius no fiables.

-

-

Utilitzar els sistemes d’accés al correu habilitats per l’organització.

-

Utilitzar adequadament els accessos i mètodes definits per a la gestió a les xarxes i sistemes d’informació interns.

-

Limitar la navegació i els usos d’Internet a usos professionals.

Ús adequat dels recursos informàtics

Objectius

-

Dotar a cada perfil d’usuari una configuració del seu terminal estable.

-

Evitar els riscos associats a la descàrrega de continguts il·legals, nocius o perillosos, o la seva instal·lació.

-

Comprovar el funcionament de les actualitzacions automàtiques de sistemes operatius i sistemes de seguretat.

-

No instal·lar software no autoritzat.

5. La importància de notificar les incidències

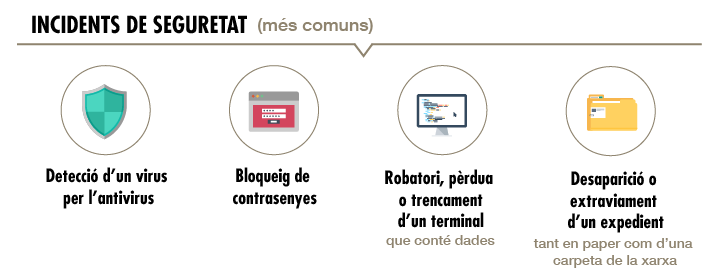

Existeix una mesura addicional que resulta fonamental: la notificació d’incidents de seguretat. Una incidència és qualsevol anomalia que afecti o pogués afectar a la seguretat de les dades. Per tant, és impossible a priori establir-ne un catàleg. N’hi ha algunes que són òbvies i comuns:

És fonamental entendre, assumir i aplicar que detectar un incident fins i tot quan sigui degut a un error humà propi no criminalitza qui ho fa. L’error greu, la infracció, consisteix a no notificar la incidència perquè posa en perill tota l’organització.

Veiem-ne un cas:

Un usuari comença el dia i en arribar al seu lloc de treball descobreix que l’ordinador està engegat. L’usuari aplica el sentit comú, creu que probablement va fer clic a ‘reiniciar’ o que una instal·lació d’actualitzacions del sistema operatiu va reiniciar l’equip. Imaginem que l’usuari acaba de realitzar aquest curs i pensa dues coses:

Un usuari comença el dia i en arribar al seu lloc de treball descobreix que l’ordinador està engegat. L’usuari aplica el sentit comú, creu que probablement va fer clic a ‘reiniciar’ o que una instal·lació d’actualitzacions del sistema operatiu va reiniciar l’equip. Imaginem que l’usuari acaba de realitzar aquest curs i pensa dues coses:

-

Que no és normal que l’equip estigui engegat;

-

Que no perd res per notificar una incidència de seguretat.

Seguim amb el nostre esforç d’imaginació. Imaginem que des d’aquest terminal es gestionen les nòmines de 10.000 treballadors i es té autorització per transferir diners als seus comptes. Si el nostre usuari notifica l’incident, pot ser que no passi res i efectivament sigui que l’ordinador es va reiniciar. Però, ¿i si lladres digitals s’han infiltrat a l’empresa de seguretat i han disposat de tota la nit per atacar els sistemes?

Tu decideixes quin usuari seràs, si el que va actuar notificant un incident encara que pogués semblar lleu, o el que no ho va fer.

Les normes de seguretat poden ser més extenses que les que reproduïm aquí i més complexes quan el perfil del lloc ho exigeixi, però el valor sempre és el mateix:

El teu compromís amb la seguretat és essencial per a tota l’organització.

Localitza a la teva organització les polítiques de seguretat, les mesures de seguretat i les recomanacions o instruccions de seguretat per als usuaris i familiaritza-t’hi.